在secWall企业版中配置VSS加密

VSS实际上不完全算C/S结构的,SW管理员指南上的典型案例指导大多数是讲C/S或B/S结构的。VSS和SVN最本质的不同在于SVN是典型的C/S结构或B/S结构,而VSS却使用了操作系统提供的文件夹共享功能(MS当初开发VSS时可能没有考虑过用VSS管理太多的源代码,所以就用系统的文件共享功能混一下),权限管理等问题就让操作系统去管理了,客户机在Check In和Check Out时是直接存取服务器上的共享文件夹的。

VSS依赖于服务器的共享功能,本质上和我们直接使用文件服务器上的共享文件是一样的,只是通过VSS的集成自动完成文件的传输而已,因此在做加密方案时可以参考文件服务器共享的部署(SW的管理员指南上有Linux SAMBA保密方案,是VSS唯一可参考的)。而用不着看SVN的方案。

我的VSS客户端用户名是vss_client,服务器上的VSS共享文件夹是C:\VSS,共享名是VSS,服务器名是VM-2003。

具体设置方法如下:

1. 在服务器端和客户端都安装SW客户端软件(废话)

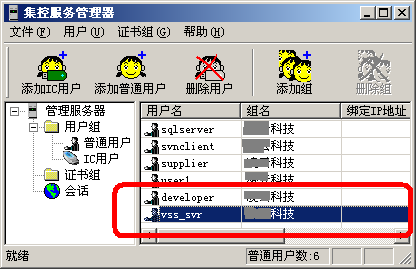

2. SW集控服务器上开设两个账户,一个是VSS服务器上用的,名称是vss_svr,一个是VS开发者客户机上用的,名称是developer。

3. 设置服务器端的文件系统安全区域

这一条很关键,否则VSS服务器端的文件涉密后客户机将无法修改VSS服务器端的文件。

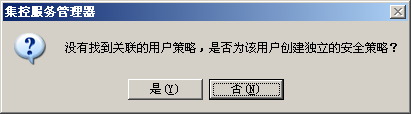

打开SW的策略编辑(不知道怎样编辑策略的去看SW的文档),点“用户策略”,选择服务器端的用户vss_svr,如果出现下面的对话框,

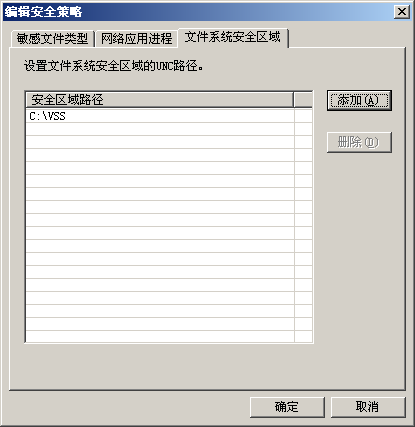

点“是”,“编辑安全策略”出现后切换到“文件系统安全区域”,

点“添加”把VSS在服务器上的共享文件夹添加进去。点“确定”更新策略。

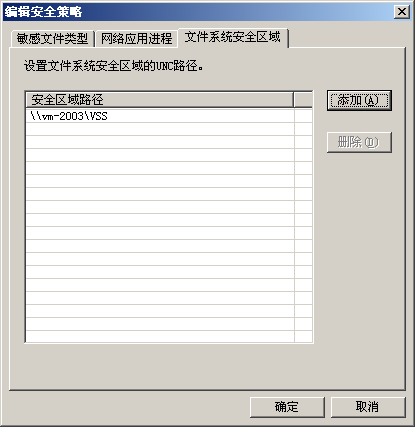

4. 设置客户端用户developer的文件系统安全区域

和服务器端的设置方法一样,打开策略编辑器,选择developer用户,在“文件系统安全区域”中添加VSS服务器的共享路径,注意客户端看到的VSS路径是\\vm-2003\VSS。这个设置可以保证客户端从VSS服务器获取的源代码全部是加密的。

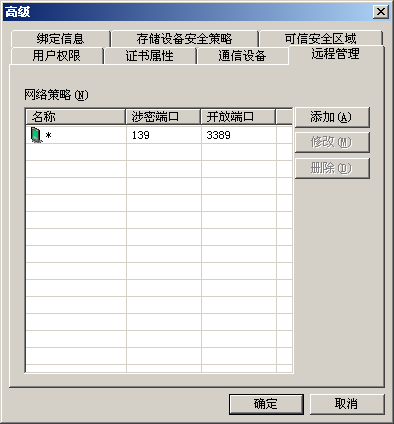

5. 至此,VSS已经可以在加密环境中正常工作了。但有一个安全问题,如果客户端不安装SW的软件,直接从VSS服务器抽取数据就泄密了。所以还应该设置服务器端用户vss_svr加密VSS的服务。由于VSS是通过操作系统的文件共享功能提供服务的,自己并没有服务端口,所以在vss_svr用户属性的“远程管理”中设置加密139端口。这样客户端如果没有安装SW,或者安装了SW而没有登录都不能从VSS获得数据。

我把远程桌面服务端口3389例外掉了,这样不会因为涉密导致无法远程管理服务器。要使用远程桌面还必须在“用户权限”中开启“允许截屏”,否则远程桌面连接上去也什么显示都没有(SW的反截屏真够狠的)。

- 上一篇:瑞友天翼虚拟化应用保密方案 2016/4/27

- 下一篇:VPS解决方案:使用USB for Remote Deskt 2016/4/27